- Tindakan pertama saat menyadari serangan adalah segera memutus koneksi internet untuk menghentikan akses peretas mencuri data lebih lanjut.

- Lakukan isolasi perangkat yang terinfeksi dan ganti semua password akun krusial menggunakan gadget lain yang aman.

- Pencegahan efektif melibatkan kombinasi kebiasaan digital yang waspada terhadap link mencurigakan dan pengaktifan fitur keamanan teknis seperti 2FA.

- Pemulihan sistem sebaiknya mengandalkan cadangan data (backup) rutin daripada membayar tebusan yang berisiko tinggi.

Melihat kursor mouse bergerak sendiri, file penting terkunci tiba-tiba, atau saldo rekening perusahaan berkurang tanpa transaksi jelas adalah mimpi buruk bagi siapa saja. Dalam situasi genting seperti ini, kepanikan adalah musuh terbesar yang justru bisa membuat data Anda semakin sulit diselamatkan. Tarik napas dalam-dalam, Anda tidak sendirian dan situasi ini masih bisa dikendalikan.

Artikel ini akan menuntun Anda langkah demi langkah untuk menghentikan serangan saat ini juga, mengamankan aset yang tersisa, dan memulihkan sistem Anda dengan aman.

Langkah Darurat: Cara Mengatasi Serangan Hacker Saat Ini Juga

Jika Anda merasa sistem sedang diserang saat ini juga, jangan buang waktu. Lakukan langkah-langkah darurat berikut secara berurutan untuk meminimalisasi kerusakan:

1. Putuskan Koneksi Internet Segera (Kill Switch)

Jangan sibuk mencari tombol “Disconnect” di layar, apalagi jika komputer sudah lemot atau dikendalikan pihak lain. Langsung cabut kabel LAN (kabel internet) dari komputer atau cabut kabel power router Wi-Fi dari stopkontak.

Kenapa? Hacker butuh internet untuk mengirim data curian keluar atau menyebarkan virus ke komputer rekan kerja Anda. Memutus internet ibarat menutup gerbang utama dan mengunci malingnya agar terisolasi.

2. Isolasi Perangkat yang Terinfeksi

Setelah internet mati, pastikan perangkat yang kena virus “dikarantina”.

- Jangan colokkan flashdisk atau harddisk eksternal untuk menyelamatkan data. Ini justru bisa membuat media penyimpanan tersebut tertular virus.

- Jauhkan laptop yang bermasalah dari jaringan lokal kantor.

3. Ubah Password Akun Krusial Lewat Perangkat Lain

Pinjam perangkat lain yang aman (misalnya pakai HP pribadi dengan paket data sendiri, jangan pakai Wi-Fi kantor). Segera ganti password untuk:

- Email utama perusahaan.

- Akun internet banking bisnis.

- Akses cloud storage (Google Drive/Dropbox) atau database karyawan. Buat password baru yang rumit dan beda dari sebelumnya.

4. Cek Log Aktivitas dan Hubungi Pihak Terkait

Coba periksa menu “Recent Activity” atau “Log Activity” di email dan akun medsos perusahaan. Jika Anda melihat ada perangkat asing yang login dari lokasi antah berantah, segera pilih opsi “Force Logout” atau “Keluar dari semua perangkat”.

Khusus tim Finance, segera telepon bank untuk memblokir sementara rekening perusahaan jika ada indikasi transaksi mencurigakan.

Baca Juga: Apa Itu Hacker? Definisi, Jenis, dan Tips Aman Data

Cara Mencegah Serangan Hacker (Personal)

Banyak orang mengira keamanan siber itu urusan software mahal. Padahal, benteng pertahanan terkuat adalah diri Anda sendiri.

1. Jangan Asal Percaya Link (Do Not Trust Links)

Pernah dengar istilah Phishing? Ini adalah teknik penipuan di mana hacker menyamar jadi pihak resmi lewat email atau chat. Sebelum klik link undangan meeting, tagihan, atau paket, cek dulu alamat email pengirimnya.

Kalau mencurigakan, abaikan. Lebih aman mengetik alamat website secara manual di browser.

2. Hindari Wi-Fi Publik untuk Urusan Kantor

Wi-Fi gratis di kafe atau bandara memang menggoda, tapi sering kali tidak aman. Hacker bisa “menguping” data yang lewat di jaringan tersebut. Kalau harus kerja remote dan buka data sensitif (kontrak, payroll), lebih baik pakai tethering dari HP sendiri.

3. Haram Membagikan Password

Perlakukan password seperti sikat gigi: bersifat pribadi dan jangan dipinjamkan. Jangan tulis password di kertas sticky notes yang ditempel di monitor. Hati-hati juga kalau ada telepon dari orang yang mengaku “Tim IT” minta password. Tim IT asli tidak akan pernah meminta password Anda.

4. Respons Cepat Saat Data Bocor

Rajin-rajinlah cek berita teknologi. Kalau ada kabar aplikasi yang Anda pakai (misal e-commerce atau aplikasi travel) kena bobol, anggap saja akun Anda juga terancam. Langsung ganti password saat itu juga, jangan tunggu sampai ada notifikasi aneh.

Baca Juga: Apa Itu Spear Phishing? Teknik Penipuan Canggih Incar Karyawan

Cara Mencegah Serangan Hacker (Technical)

Selain mengubah kebiasaan, ada beberapa setelan teknis di komputer yang wajib Anda nyalakan. Tenang, Anda tidak perlu jadi ahli coding untuk melakukan ini.

1. Wajib Aktifkan 2FA (Two-Factor Authentication)

Password saja sekarang sudah tidak cukup. Anda wajib mengaktifkan Autentikasi Dua Faktor (2FA) di semua akun penting. Ini adalah fitur yang meminta kode OTP atau verifikasi aplikasi di HP saat login. Jadi, kalaupun maling tahu password Anda, mereka tetap tidak bisa masuk karena tidak pegang HP Anda.

2. Update Software Adalah Harga Mati

Sering menunda update Windows atau aplikasi karena malas menunggu? Mulai sekarang, ubah kebiasaan itu. Update software biasanya berisi “tambalan” untuk menutup celah keamanan. Membiarkan software kadaluwarsa sama saja membiarkan lubang di tembok benteng Anda terbuka lebar.

3. Pastikan Firewall Selalu ON

Cek pengaturan keamanan di laptop Anda. Pastikan fitur Firewall statusnya ON. Fitur ini bekerja seperti satpam yang menyaring siapa saja yang boleh keluar-masuk jaringan komputer Anda.

4. Kunci Dokumen Sensitif

Kalau Anda sering kirim slip gaji, kontrak kerja, atau data klien lewat email, biasakan memberi password pada file PDF atau Excel tersebut. Ini langkah sederhana untuk memastikan kalaupun email diretas, isi dokumennya tidak bisa dibaca sembarangan.

Seringkali celah keamanan terbesar bukan pada sistemnya, melainkan pada kelalaian manusianya (human error). Membangun 'Human Firewall' melalui edukasi karyawan agar tidak sembarangan klik tautan atau mengunduh lampiran email adalah investasi keamanan yang paling efektif dan murah.

Baca Juga: 7 Cara Menghindari Penipuan Online (Update 2026)

Cara mengatasi serangan hacker kuncinya ada pada kecepatan memutus akses saat kejadian, dan kedisiplinan menjaga keamanan setelahnya. Ingat, keamanan data adalah kerja sama antara kewaspadaan Anda (“orangnya”) dan pengaturan sistem (“alatnya”).

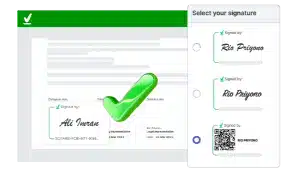

Jangan menunggu sampai jadi korban. Mulailah mengamankan aset digital Anda hari ini. Selain mengaktifkan 2FA, jika Anda membutuhkan solusi pengelolaan dokumen bisnis dan tanda tangan yang sah serta aman, Mekari Sign bisa menjadi pilihan tepat. Anda juga bisa membaca wawasan keamanan lainnya di blog Mekari Sign.

Cegah risiko pemalsuan dokumen dan kebocoran data dengan TTE tersertifikasi PSrE